主页 > 安卓版下载imtoken官网 > 比特币暴涨,挖矿木马围攻云主机的发令枪打响,超人矿机冲了上来

比特币暴涨,挖矿木马围攻云主机的发令枪打响,超人矿机冲了上来

腾讯安全威胁情报中心

一、概述

受近期比特币价格暴涨和数字虚拟货币整体市值飙升的影响,挖矿木马十分活跃。 腾讯安全威胁情报中心检测到利用Redis未授权访问漏洞直接编写计划任务下载golang语言编写的挖矿木马下载器超人。 罗币挖矿。

腾讯安全近期捕获到大量使用golang语言编写的各种脚本木马。 这些木马利用多个不同Linux服务器组件的高危漏洞或弱口令入侵云服务器挖矿。 这些挖矿木马分析溯源后发现,它们属于不同的黑业团伙,意为“千军万马,漏洞百出,武器弱口令,抢夺云主机挖金”。 . 腾讯安全专家建议政企机构安全运维人员及时修复漏洞,排查弱口令,防止服务器成为黑产业控制的黑鸡。

在这个例子中,一些政企机构在使用Redis时,由于redis的配置不当,比如使用空密码或者弱密码,攻击者可以直接访问redis服务器btc挖矿程序,通过这个问题可以直接写定时任务,甚至可以得到直接服务器权限。

自查处置建议

腾讯安全专家推荐修复建议:

1、对于没有配置redis密码访问的,需要配置添加用户和密码访问。 弱密码需要强密码。

2、如非必要,不要对外开放redis端口。 如果需要对外开放服务,请正确配置ACL策略。

清理利用漏洞的挖矿木马

1、清除定时任务中的python3.8m.sh相关条目;

2、确认JavaUpdate和mysqlserver进程异常后,将其杀掉;

3.删除/var/tmp/下的.system-python3.8-Updates和.Javadoc文件夹。

腾讯安全响应清单

针对supermanminer系列挖矿木马活动,腾讯安全全系产品均已响应拦截。

详细回复名单如下:

应用

场景

安全产品

解决方案

声望

威胁

感情

报告

腾讯T-Sec

威胁情报云搜索服务

(软件即服务)

1)存储了SupermanMiner挖矿木马相关的IOC。

各种安全产品可以通过“威胁情报云搜索服务”提供的接口来提升威胁识别能力。 可以参考:

腾讯T-Sec

高级威胁跟踪系统

1)SupermanMiner挖矿木马相关信息情报已被检索。

网络管理员可以利用威胁溯源系统对日志进行分析,进行线索研判,追溯网络入侵源头。 关于T-Sec高级威胁追踪系统的更多信息,请参考:

云原生

安全

保护

云防火墙

(云防火墙btc挖矿程序,CFW)

基于网络流量的威胁检测和主动拦截支持:

1)识别和检测SupermanMiner挖矿木马相关IOCs;

2)检测Redis未授权漏洞;

关于云防火墙的更多信息,请参考:

腾讯T-Sec主机安全

(云工作负载保护,CWP)

1) 支持查杀SupermanMiner挖矿木马;

2) 支持Redis未授权漏洞检测;

腾讯主机安全(云镜)为云端终端提供防毒防毒、防入侵、漏洞管理、基线管理等服务。 关于T-Sec主机安全的更多信息,请参考:

腾讯T-Sec安全运营中心

基于客户云安全数据和腾讯安全大数据的云安全运营平台。 已接入腾讯主机安全(云镜)、腾讯御智等产品数据导入,为客户提供漏洞情报、威胁发现、事件处理、基线合规、泄漏监控、风险可视化等能力。

更多腾讯T-Sec安全运营中心信息请参考:

非云企业安全防护

腾讯T-Sec

高级威胁检测系统

(腾讯御姐)

1)支持SupermanMiner挖矿木马通过协议检测与服务器进行网络通信;

2)支持redis未授权访问漏洞检测。

关于T-Sec高级威胁检测系统的更多信息,请参考:

欢迎长按识别以下二维码,添加腾讯安全助手,咨询更多腾讯安全产品信息。

2.详细分析

在使用redis应用时,没有配置访问策略,使得攻击者可以直接使用弱口令或空口令访问redis应用,并通过应用直接向系统写入定时任务或者通过写ssh直接控制服务器公钥文件。

通过 Unauthorized 直接写入计划任务

在 /var/spool/cron/root 中,您可以看到以下内容:

通过定时任务将脚本下载到pastebin并执行。

下载的脚本内容是用base64编码的

解码内容:

这个脚本的主要作用是判断当前宿主进程是否包含路径/var/tmp/.system-python3.8-Updates,然后指定下载superman文件的站点,命名为f并存放在 /var/tmp/ 目录中。 运行后删除这个文件。

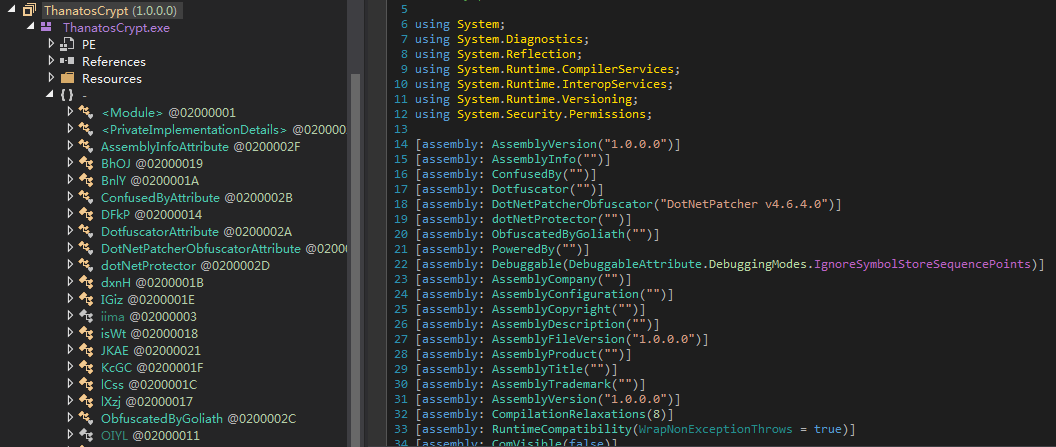

superman 是一个用 go 编写的下载器。 其主要功能是下载核心挖矿程序xmrig和配置文件,并重新下载superman,命名为mysqlserver,写入定时任务持久化运行。

定时任务是运行超人后写的。

python3.8m.sh的内容是:

脚本中的mysqlserver在superman下载后重命名,存放在.system-python3.8-updates路径下。

通过流量分析发现木马会频繁请求,域名对应的IP一直在变化。 本站主要是查询在NameSilo注册的域名的whois信息等。

通过查看网站源代码,发现源代码中嵌入了一些内容,包括xmirg下载链接、矿池配置、超人下载链接和文件大小等。

通过查询该域名的相关信息,该域名与namesilo属于同一个组织,判断网站helloomeyou被攻击后,将这些内容嵌入到网站中。

通过对超人文件的分析,发现其通过正则表达式匹配了相应的内容,分别匹配了超人下载的url、xmrig的下载路径、文件大小和矿池的配置内容。

超人文件通过github下载xmrig文件,命名为JavaUpdate,存放在/var/tmp/.Javadoc/路径下。 同时通过匹配的矿池内容修改对应的config.json文件。

配置文件内容:

其中,矿池用于挖矿:

54.37.7.208:443 (xmrpool.eu)

挖矿钱包:

88XEAsyefa9DyzyMJSdcEUR9PJPphWrSp632D2ia83zuJHLKDBxQZ1iDSVY8MspBoFiqdZdQupm4xBasSkahdfdXRuUU1j6

根据其223Kh/s的钱包算力计算,该挖矿团伙控制了约10000台电脑进行挖矿。

超人是用 Go 语言编写的。 除了启动挖矿程序外,它还具有下载文件、执行任意程序、执行远程命令、在线升级、安装crontab定时任务等功能。

国际奥委会

网址

hxxp://138.124.180.20:8080/超人

hxxps://github.com/xmrig/xmrig/releases/download/v6.6.1/xmrig-6.6.1-linux-x64.tar.gz

hxxps://pastebin.com/raw/xnxWdRJ8

hxxp://www.hellomyyou.cyou/

MD5

Java更新

a66c6c00d09529066b03070646127286

超人/mysqlserver

96dc8dcd5bf8f6e62c3ce5219e556ba3

矿池地址

xmrpool.eu

钱包地址 88XEAsyefa9DyzyMJSdcEUR9PJPphWrSp632D2ia83zuJHLKDBxQZ1iDSVY8MspBoFiqdZdQupm4xBasSkahdfdXRuUU1j6

参考链接: